08011 Cybersicherheit von vernetzten Medizinprodukten

|

Cyberangriffe können jede Gesundheitseinrichtung und jedes Krankenhaus treffen, unabhängig von der Größe der Einrichtung. Die wiederholten Cyberangriffe gegen deutsche Gesundheitseinrichtungen in den Jahren 2020 und 2021 zeigen, dass die Umsetzung eines IT-Sicherheitskonzepts in einem Krankenhaus vor allem für vernetzte Medizinprodukte zwingend notwendig ist.

Viele Krankenhäuser haben Nachholbedarf bei der Umsetzung von grundlegenden Anforderungen an die Cybersicherheit und verlassen sich bei den Risiken der Digitalisierung auf Ihre IT-Abteilung. Allerdings ist in diesem Zusammenhang nicht nur die Sensibilisierung aller Mitarbeiter essenziell, ferner sollten auch alle Aspekte zur Umsetzung von Sicherheitsmaßnahmen als selbstverständlich angesehen und im Team realisiert werden.

Das Krankenhauszukunftsgesetz (KHZG) hat die Erhöhung der IT-Sicherheit im Rahmen des technischen Risikomanagements in den Mittelpunkt der Digitalisierungsvorhaben gestellt. Jeder Fördertatbestand enthält 15 Prozent Anteil der Fördersumme zur Berücksichtigung der Erhöhung der Cyber- und IT-Sicherheit [1]. Welche Maßnahmen hier konkret zur Anwendung kommen, beschreibt der „Branchenspezifische Sicherheitsstandard” (B3S). Der speziell für Gesundheitseinrichtungen geltende B3S-Standard wurde 2019 von der Deutschen Krankenhausgesellschaft spezifiziert [2]. von: |

1 Sicherheitslage

Die allgemeine Lage zur IT-Sicherheit in Deutschland und die Erläuterung der damit für vernetzte Medizinprodukte verbundenen Risiken wird jährlich im Bericht des Präsidenten des Bundesamts für Informationssicherheit vorgetragen. Der aktuelle Bericht für 2021 wurde am 21. Oktober 2021 veröffentlicht. [3] Die Analyse der Zunahme der Schadprogramme durch die Angriffsszenarien Emotet, Ransomware, Spam und Malware-Spam sowie Botnetze bildet einen Schwerpunkt des Berichts.

Risikofaktor Mensch

Daneben werden auch Risiken analysiert, die durch den Risikofaktor Mensch entstehen. Damit ist gemeint, dass Mitarbeiter, die aus Nachlässigkeit die krankenhausinternen IT-Sicherheitsvorgaben nicht beachten, zusätzliche, schwer zu kalkulierende Risiken verursachen. Der aktuelle Bericht des BSI verweist explizit darauf, dass die Unsicherheit und Überforderung durch die COVID-19-Pandemie, der reale und empfundene Zeitdruck sowie die gesellschaftliche und mediale Dominanz des bestimmenden Themas (Pandemie) im Berichtszeitraum von Angreifern ausgenutzt wurde, um Opfer durch Phishingangriffe (z. B. in Krankenhäusern und Gesundheitseinrichtungen) und andere Betrugsformen zur Herausgabe sensibler Informationen oder personenbezogener Daten zu bewegen.

Daneben werden auch Risiken analysiert, die durch den Risikofaktor Mensch entstehen. Damit ist gemeint, dass Mitarbeiter, die aus Nachlässigkeit die krankenhausinternen IT-Sicherheitsvorgaben nicht beachten, zusätzliche, schwer zu kalkulierende Risiken verursachen. Der aktuelle Bericht des BSI verweist explizit darauf, dass die Unsicherheit und Überforderung durch die COVID-19-Pandemie, der reale und empfundene Zeitdruck sowie die gesellschaftliche und mediale Dominanz des bestimmenden Themas (Pandemie) im Berichtszeitraum von Angreifern ausgenutzt wurde, um Opfer durch Phishingangriffe (z. B. in Krankenhäusern und Gesundheitseinrichtungen) und andere Betrugsformen zur Herausgabe sensibler Informationen oder personenbezogener Daten zu bewegen.

Patch-Management

Mit an vorderster Stelle hauptsächlicher Risiken für Medizinprodukte steht der Umstand, dass diese in einem Medizinischen IT-Netzwerk (MIT) in nicht ausreichendem Maße gepatcht sind. Das betrifft sowohl die Aktualisierungen des Betriebssystems als auch die Updates der medizinischen Applikationssoftware (hier: Software als Medizinprodukt). Insbesondere die Medizinprodukte, die über keinen Wartungs- oder Servicevertrag verfügen, sind nach einem Cyberangriff besonders schwer betroffen. Dabei versteht man unter Patch/Patch-Management (Patch = Flicken) ein Softwarepaket, mit dem Softwarehersteller Sicherheitslücken in ihren Programmen schließen oder andere Verbesserungen integrieren. Viele Programme erleichtern das Einspielen dieser Updates durch automatische Updatefunktionen. Als Patch-Management bezeichnet man Prozesse und Verfahren, die helfen, verfügbare Patches für die IT-Umgebung im Kontext vernetzter Medizinprodukte möglichst rasch erhalten, verwalten und einspielen zu können.

Mit an vorderster Stelle hauptsächlicher Risiken für Medizinprodukte steht der Umstand, dass diese in einem Medizinischen IT-Netzwerk (MIT) in nicht ausreichendem Maße gepatcht sind. Das betrifft sowohl die Aktualisierungen des Betriebssystems als auch die Updates der medizinischen Applikationssoftware (hier: Software als Medizinprodukt). Insbesondere die Medizinprodukte, die über keinen Wartungs- oder Servicevertrag verfügen, sind nach einem Cyberangriff besonders schwer betroffen. Dabei versteht man unter Patch/Patch-Management (Patch = Flicken) ein Softwarepaket, mit dem Softwarehersteller Sicherheitslücken in ihren Programmen schließen oder andere Verbesserungen integrieren. Viele Programme erleichtern das Einspielen dieser Updates durch automatische Updatefunktionen. Als Patch-Management bezeichnet man Prozesse und Verfahren, die helfen, verfügbare Patches für die IT-Umgebung im Kontext vernetzter Medizinprodukte möglichst rasch erhalten, verwalten und einspielen zu können.

Standardeinstellungen

Die Erfahrung der veröffentlichten Cyberangriffe gegen Krankenhäuser zeigt, dass bei der Inbetriebnahme von vernetzten Medizinprodukten in erster Linie Betriebssysteme mit einem lokalen Administratorkonto installiert und dabei nur die Standardeinstellungen übernommen werden. Die Standardeinstellungen lassen in jedem Fall immer die automatische Installation eines Mail-Clients zu. Genau hier entsteht zunächst eine hochsensible Lücke, die es Cyberkriminellen leicht macht, das Medizinprodukt von außen anzugreifen.

Die Erfahrung der veröffentlichten Cyberangriffe gegen Krankenhäuser zeigt, dass bei der Inbetriebnahme von vernetzten Medizinprodukten in erster Linie Betriebssysteme mit einem lokalen Administratorkonto installiert und dabei nur die Standardeinstellungen übernommen werden. Die Standardeinstellungen lassen in jedem Fall immer die automatische Installation eines Mail-Clients zu. Genau hier entsteht zunächst eine hochsensible Lücke, die es Cyberkriminellen leicht macht, das Medizinprodukt von außen anzugreifen.

Betriebliche Zwänge

Die Einbindung von vernetzten Medizinprodukten in eine Domäne wird oft schlichtweg nicht durchgeführt, weil das Medizinprodukt unter betrieblichen Zwängen, wie sie zum Beispiel bei der Coronapandemie zum Tragen kamen, in Betrieb genommen wird. Erschwerend kommt hinzu, dass fast jeder vernetzte Medizintechnikcomputer in einer Einzelinstallation in Betrieb genommen wird oder bereits vorkonfiguriert vom Medizinproduktehersteller geliefert wird.

Die Einbindung von vernetzten Medizinprodukten in eine Domäne wird oft schlichtweg nicht durchgeführt, weil das Medizinprodukt unter betrieblichen Zwängen, wie sie zum Beispiel bei der Coronapandemie zum Tragen kamen, in Betrieb genommen wird. Erschwerend kommt hinzu, dass fast jeder vernetzte Medizintechnikcomputer in einer Einzelinstallation in Betrieb genommen wird oder bereits vorkonfiguriert vom Medizinproduktehersteller geliefert wird.

Microsoft Windows

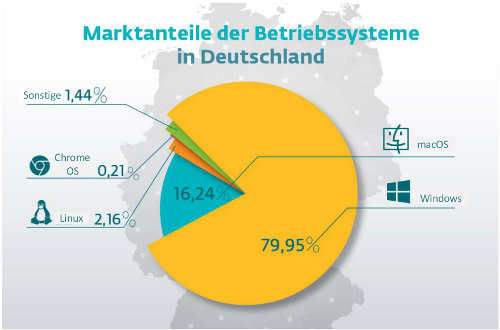

Krankenhäuser bis 500 Betten so wie auch große Klinikverbünde favorisieren bei den Medizintechnikcomputern das Betriebssystem Microsoft Windows. Auch 2021 werden immer noch eine große Anzahl von Medizinprodukte-Clients mit dem Betriebssystem Microsoft Windows 7 und dessen Derivaten betrieben. Eine Übersicht zeigt, wie der aktuelle Betriebssystemstatus im Allgemeinen verteilt ist [4]. Die Übersicht wurde in Abbildung 1 zusammengefasst und stellt analog die Situation in den deutschen Gesundheitseinrichtungen dar.

Abb. 1: Installierte Basis-Microsoft-Windows-Betriebssysteme auf Medizintechnik-Clients

Krankenhäuser bis 500 Betten so wie auch große Klinikverbünde favorisieren bei den Medizintechnikcomputern das Betriebssystem Microsoft Windows. Auch 2021 werden immer noch eine große Anzahl von Medizinprodukte-Clients mit dem Betriebssystem Microsoft Windows 7 und dessen Derivaten betrieben. Eine Übersicht zeigt, wie der aktuelle Betriebssystemstatus im Allgemeinen verteilt ist [4]. Die Übersicht wurde in Abbildung 1 zusammengefasst und stellt analog die Situation in den deutschen Gesundheitseinrichtungen dar.

Eine weitere Untersuchung stellt fest, dass die Betriebssystemserien Microsoft Windows 7 bis Microsoft Windows 10 erhebliche Sicherheitslücken aufwiesen, die mit Patches vom Hersteller Microsoft beseitigt werden mussten. Abbildung 2 verdeutlicht die Situation der fehlerhaften Betriebssysteme von Microsoft im Zeitraum von 2015–2021.

Abb. 2: Sicherheitslücken und Anstieg Schadsoftware Microsoft-Client-Betriebssysteme, Übersicht