09115 Next Generation Security

|

Um auf die gegenwärtigen und zukünftigen Gefährdungen innerhalb eines medizinischen IT-Netzwerks (MIT) zu reagieren, ist die Anwendung neuer angepasster Sicherheitsmethoden erforderlich. Um hoch spezialisierte Cyberkriminelle daran zu hindern, medizinische IT-Netzwerke anzugreifen, in denen aktive Medizinprodukte betrieben werden, müssen bewährte und neue Technologien auf dem Gebiet der Cyberabwehr zur Anwendung kommen. Die Technologien sollen dazu dienen, medizinische IT-Netzwerke und aktive Medizinprodukte sicherer zu machen. Eine solche Entwicklung wird unter dem Begriff „Next-Generation Security” zusammengefasst.

Dieser Beitrag gibt einen Überblick über aktuelle Gefährdungen in medizinischen IT-Netzwerken und erklärt das Zusammenwirken der unterschiedlichen Next Generation-Sicherheitssysteme, um die Systemsicherheit in medizinischen IT-Netzwerken signifikant zu verbessern. von: |

1 Einführung

IT-Sicherheit mehr im Fokus

Die IT-Bedrohungslage steigt für Gesundheitseinrichtungen unaufhörlich an. Die wirtschaftliche Situation nach der Coronapandemie ab 2020 und die darauffolgende Energiekrise und die Auswirkungen des Ukraine-Kriegs seit 2022 belastet die Budgets der Kliniken und Krankenhäuser. Dennoch müssen die verantwortlichen Betreiber gleichzeitig mit dem technologischen Fortschritt für die IT-Sicherheit mithalten, um nicht Opfer von Cyberkriminellen zu werden. Wie also ist mit den derzeitigen neuen Rahmenbedingungen umzugehen? Welche Herausforderungen gibt es beim IT-Security-Betrieb? Welche Strategien sind sinnvoll, um ihre Cybersecurity an zukünftige Bedürfnisse eines Krankenhauses anzupassen? Entscheidungen für die strategische Security-Planung sowie sicherheitsbezogene Investitions- und Technologieentscheidungen stehen an, insbesondere für Kliniken, die als Kritische Infrastruktur (KRITIS) gelten. Denn seit dem 01.01.2023 kontrollieren die Aufsichtsbehörden Krankenhäuser bezüglich der Einhaltung der Cybersecurity und der Umsetzung eines IT-Sicherheitskonzepts.

Die IT-Bedrohungslage steigt für Gesundheitseinrichtungen unaufhörlich an. Die wirtschaftliche Situation nach der Coronapandemie ab 2020 und die darauffolgende Energiekrise und die Auswirkungen des Ukraine-Kriegs seit 2022 belastet die Budgets der Kliniken und Krankenhäuser. Dennoch müssen die verantwortlichen Betreiber gleichzeitig mit dem technologischen Fortschritt für die IT-Sicherheit mithalten, um nicht Opfer von Cyberkriminellen zu werden. Wie also ist mit den derzeitigen neuen Rahmenbedingungen umzugehen? Welche Herausforderungen gibt es beim IT-Security-Betrieb? Welche Strategien sind sinnvoll, um ihre Cybersecurity an zukünftige Bedürfnisse eines Krankenhauses anzupassen? Entscheidungen für die strategische Security-Planung sowie sicherheitsbezogene Investitions- und Technologieentscheidungen stehen an, insbesondere für Kliniken, die als Kritische Infrastruktur (KRITIS) gelten. Denn seit dem 01.01.2023 kontrollieren die Aufsichtsbehörden Krankenhäuser bezüglich der Einhaltung der Cybersecurity und der Umsetzung eines IT-Sicherheitskonzepts.

Die Bedrohungslage bleibt angespannt

Die Welt kommt derzeit nicht zur Ruhe und die ohnehin unter Druck stehende Cybersecurity-Lage wird einmal mehr auf die Probe gestellt [1]. Kurz nacheinander erst die massiven Ransomware-Wellen, dann der von COVID-19 ausgelöste Digitalisierungsschub mit neuen IT-Security-Herausforderungen nach dem Krankenhauszukunftsgesetz (KHZG) und nun hat der Ukraine-Krieg nicht nur in der realen, sondern auch in der digitalen Welt eine weitere Front mit neuen realen Cybergefährdungen eröffnet. Im Vorwort des Lageberichts resümiert der Vizepräsident des BSI: Deutschland zähle auch vereinzelt zu den Angriffszielen. Die allgemeine Bedrohungslage hat sich dadurch allerdings nicht geändert. Diese war bereits vor Kriegsbeginn sehr hoch und bleibt es auch weiterhin. Betroffen ist davon praktisch jeder. Privatpersonen, kleine und große Unternehmen, Organisationen aller Art sowie staatliche Institutionen. Eine große und bedeutende Rolle spielt das Thema Cybersicherheit im Rahmen der fortlaufenden Digitalisierung unserer Gesellschaft und der Digitalisierung des Gesundheitswesens.

Die Welt kommt derzeit nicht zur Ruhe und die ohnehin unter Druck stehende Cybersecurity-Lage wird einmal mehr auf die Probe gestellt [1]. Kurz nacheinander erst die massiven Ransomware-Wellen, dann der von COVID-19 ausgelöste Digitalisierungsschub mit neuen IT-Security-Herausforderungen nach dem Krankenhauszukunftsgesetz (KHZG) und nun hat der Ukraine-Krieg nicht nur in der realen, sondern auch in der digitalen Welt eine weitere Front mit neuen realen Cybergefährdungen eröffnet. Im Vorwort des Lageberichts resümiert der Vizepräsident des BSI: Deutschland zähle auch vereinzelt zu den Angriffszielen. Die allgemeine Bedrohungslage hat sich dadurch allerdings nicht geändert. Diese war bereits vor Kriegsbeginn sehr hoch und bleibt es auch weiterhin. Betroffen ist davon praktisch jeder. Privatpersonen, kleine und große Unternehmen, Organisationen aller Art sowie staatliche Institutionen. Eine große und bedeutende Rolle spielt das Thema Cybersicherheit im Rahmen der fortlaufenden Digitalisierung unserer Gesellschaft und der Digitalisierung des Gesundheitswesens.

Die Bundesregierung sehe es vor diesem Hintergrund als ihre Aufgabe, in Zusammenarbeit mit Behörden wie dem BSI „die Gesellschaft vor Gefahren im digitalen Raum” zu schützen und für „eine starke Sicherheitsarchitektur und ein höchstmögliches Schutzniveau in der Cybersicherheit” zu sorgen, so Nancy Faeser, Bundesministerin des Innern und für Heimat. Im Kapitel 2.1.7 des BSI-Lageberichts werden explizit die dedizierten Gefährdungen aus dem Bereich der Medizinprodukte aufgelistet.

Die Deutsche Gesellschaft für Cybersicherheit stellt klar [2]: „Die Aufgabe des Staates ist es, den gesetzlichen Rahmen für ein möglichst hohes Niveau an allgemeiner Cybersicherheit zu schaffen.” Wie etwa mit dem im April 2021 verabschiedeten IT-Sicherheitsgesetz 2.0, mit dem der Gesetzgeber ein neues rechtliches Fundament geschaffen hat, um für alle Betroffenen aus Staat, Wirtschaft und Gesellschaft einen möglichst wirksamen Schutz vor Cyberbedrohungen zu gewährleisten. Mit dem Gesetz werden vor allem Betreiber kritischer Infrastrukturen (z. B. Krankenhäuser mit mehr als 30.000 stationären Behandlungsfällen) stärker in die Pflicht genommen. Kommen diese ihren Verpflichtungen nicht nach, drohen empfindliche Bußgelder.

Sensible Daten

Die überwiegende Mehrheit der deutschen Kliniken und Krankenhäuser verarbeitet und speichert nach der DSVGO geschützte Gesundheitsinformationen wie Sozialversicherungsnummern, Krankengeschichte und andere personenbezogene Daten. Zweifellos zieht dies die Aufmerksamkeit von Cyberkriminellen auf sich, die sensible Daten kompromittieren, diese im Darknet zum Verkauf anbieten oder Gesundheitseinrichtungen gegen eine Zahlung von Geld erpressen können. Im jährlichen „Healthcare Breach Report” 2022 von Bitglass werden die Daten aus der „Wall of Shame” des US-Gesundheitsministeriums analysiert, um die Schwere der jährlichen Cybersecurity-Verstöße einzuschätzen. Diese Verstöße werden in vier Kategorien unterteilt:

Die überwiegende Mehrheit der deutschen Kliniken und Krankenhäuser verarbeitet und speichert nach der DSVGO geschützte Gesundheitsinformationen wie Sozialversicherungsnummern, Krankengeschichte und andere personenbezogene Daten. Zweifellos zieht dies die Aufmerksamkeit von Cyberkriminellen auf sich, die sensible Daten kompromittieren, diese im Darknet zum Verkauf anbieten oder Gesundheitseinrichtungen gegen eine Zahlung von Geld erpressen können. Im jährlichen „Healthcare Breach Report” 2022 von Bitglass werden die Daten aus der „Wall of Shame” des US-Gesundheitsministeriums analysiert, um die Schwere der jährlichen Cybersecurity-Verstöße einzuschätzen. Diese Verstöße werden in vier Kategorien unterteilt:

| • | Hacking- und IT-Vorfälle: Verstöße im Zusammenhang mit böswilligen Hackern und unsachgemäßer IT-Sicherheit |

| • | Unbefugte Offenlegung: Jegliche unbefugte Weitergabe von geschützten Patientendaten durch Cyberkriminelle |

| • | Verlust oder Diebstahl: Sicherheitsverletzungen, die durch den Verlust oder Diebstahl von Healthcare-Endgeräten (z. B. Wearables) ermöglicht werden |

| • | Sonstiges: Verschiedene Verstöße im Zusammenhang mit Dingen z. B. der unsachgemäßen Entsorgung von Dokumenten (Patientendokumente) |

Mit der rasanten Beschleunigung von Cloud-Anwendungen, Bring Your Own Devices − BYOD − (mobilen Healthcare-Geräten) und der Einführung von Remote-Work im Rahmen der telemedizinischen digitalen Heimarbeit (medizinische Kollaboration) und aufgrund der globalen Coronapandemie seit 2022 steigt die Bedrohung der IT-Sicherheit für Kliniken und Krankenhäuser.

Cybersecurity wird zur Chefsache

Deutlich wird: Die Hauptverantwortung liegt nach wie vor bei jeder einzelnen Klinik, deren IT-Infrastruktur ein potenzielles Ziel für Cyberattacken darstellt. Zum einen gilt es dabei, mithilfe geeigneter Schutzmaßnahmen den Diebstahl und Missbrauch von Daten und Patientendaten zu verhindern, zum anderen müssen digitale medizinische Dienstleistungen und medizinische Applikationen im Umfeld vernetzter Medizinprodukte in einem Medizinischen IT-Netzwerk (MIT) sowohl im Interesse der Klinikdirektionen als auch der medizinischen Anwender uneingeschränkt verfügbar bleiben. Das Thema Cybersecurity soll unbedingt zur Chefsache gemacht werden. Im Ernstfall haften bei unzureichender Absicherung formaljuristisch die Betreiber der Gesundheitseinrichtung. Steigende Risiken aus dem Internet aber auch innerhalb des Krankenhausnetzwerks erfordern ein ganzheitliches und strategisches Vorgehen. Ein neuartiger 360-Grad-Sicherheitsansatz ist erforderlich, um die Netzwerksicherheit im Krankenhaus umzusetzen. Nur so gelingt es, die digitale Transformation im Krankenhaus voranzutreiben – sicher und gesetzeskonform.

Deutlich wird: Die Hauptverantwortung liegt nach wie vor bei jeder einzelnen Klinik, deren IT-Infrastruktur ein potenzielles Ziel für Cyberattacken darstellt. Zum einen gilt es dabei, mithilfe geeigneter Schutzmaßnahmen den Diebstahl und Missbrauch von Daten und Patientendaten zu verhindern, zum anderen müssen digitale medizinische Dienstleistungen und medizinische Applikationen im Umfeld vernetzter Medizinprodukte in einem Medizinischen IT-Netzwerk (MIT) sowohl im Interesse der Klinikdirektionen als auch der medizinischen Anwender uneingeschränkt verfügbar bleiben. Das Thema Cybersecurity soll unbedingt zur Chefsache gemacht werden. Im Ernstfall haften bei unzureichender Absicherung formaljuristisch die Betreiber der Gesundheitseinrichtung. Steigende Risiken aus dem Internet aber auch innerhalb des Krankenhausnetzwerks erfordern ein ganzheitliches und strategisches Vorgehen. Ein neuartiger 360-Grad-Sicherheitsansatz ist erforderlich, um die Netzwerksicherheit im Krankenhaus umzusetzen. Nur so gelingt es, die digitale Transformation im Krankenhaus voranzutreiben – sicher und gesetzeskonform.

Vernetzte Medizinprodukte

Kliniken und Krankenhäuser installieren aktive Medizinprodukte mit umfangreichen dazugehörigen IT-Komponenten und vernetzen diese in Medizinischen IT-Netzwerken. Zu bekannten vernetzten Medizinprodukten gehören

Kliniken und Krankenhäuser installieren aktive Medizinprodukte mit umfangreichen dazugehörigen IT-Komponenten und vernetzen diese in Medizinischen IT-Netzwerken. Zu bekannten vernetzten Medizinprodukten gehören

| • | Computertomografen, |

| • | Magnetresonanztomografen, |

| • | Röntgengeräte, |

| • | Kathetermessplätze, |

| • | medizinische Videotürme, |

| • | Infusionsapparate, |

| • | Ultraschallgeräte, |

| • | Beatmungs- und Narkosegeräte, |

| • | Patientenmonitoring, |

| • | Patientendatenmanagementsysteme |

| • | sowie eine große Anzahl weiterer vernetzbarer Medizinprodukte. |

Medizinprodukte in MIT sind besonders anfällig für Cybergefährdungen. Ab dem 1. Mai 2023 müssen KRITIS-Betreiber zusätzlich besondere Systeme zur Angriffserkennung gegen Cybergefährdungen in MIT vorhalten.

Die Anzahl von Cyberattacken im Berichtszeitraum des Lageberichts des BSI ist insgesamt deutlich gewachsen. Hacker greifen in vielen Fällen nach wie vor auf altbewährte Konzepte zurück. Ransomware galt auch im Jahr 2022 und gilt weiterhin im Jahr 2023 als Hauptbedrohung für Kliniken und Krankenhäuser. Die Gefahr besteht darin, dass mittels der Ransomware Hacker die geschäftskritischen Daten und Patientendaten einer Klinik oder einer Arztpraxis verschlüsseln und dann für deren Freigabe ein Lösegeld fordern. Da in der Regel der Krankenhausbetrieb gefährdet ist, bleibt den Betreibern meist nichts anderes übrig, als zu zahlen.

Außerdem kommt es im Zusammenhang mit dem Ukrainekrieg seit 2022 in den Krankenhäusern vermehrt zu sogenanntem Hacktivismus-Attacken. Bedeutsam ist der Einsatz von Distributed-Denial-of-Service-Angriffen (DDoS-Angriffe), um die Onlinezugänge eines Krankenhauses lahmzulegen. In Deutschland kam es bislang zu einer kleineren Anzahl derartiger Vorfälle, die im BSI-Lagebericht 2022 genauer erläutert werden.

Unterteilt werden verschiedene Gruppen von Cyberkriminellen nach eingesetzter Schadsoftware und deren Vorgehensweisen. Nachweislich lässt sich vermehrt eine Art Arbeitsteilung beobachten. Die Hacker teilen sich die Angriffe auf, in deren Rahmen die einzelnen Bestandteile einer Cyberattacke von jeweils spezialisierten Angreifergruppen durchgeführt werden. Unter den Hackern gibt es ein kriminelles Netzwerk und mit einem neuen Service „Cybercrime-as-a-Service” stellen sich die Hacker gegenseitig ihre Fähigkeiten oder Ressourcen (z. B. Schadsoftware) zur Verfügung. Laut BSI-Analyse trägt diese Vorgehensweise zur Verschärfung der Bedrohungslage bei und ist schlecht vorherzusehen.

In Bezug auf Aktualität in der Cybersicherheit gibt es keinen Status quo. Keine aktive Sicherheitsmaßnahme garantiert langfristig das nötige Sicherheitsniveau. Vor diesem Hintergrund plant die Bundesregierung auch über das IT-Sicherheitsgesetz 2.0 hinaus die weitere Modernisierung der Cybersicherheitsarchitektur. Dazu gehört der Ausbau des BSI zur Zentralstelle für Informationssicherheit im Bund-Länder-Verhältnis.

Unterdessen ist es die Aufgabe der Kliniken und Krankenhäuser geeignete Präventionsmaßnahmen zu installieren – um gesetzlichen IT-Sicherheitsrichtlinien gerecht zu werden. Prävention ist der beste Schutz, um sich vor den potenziellen Folgen eines Cyberangriffs zu schützen.

Beschränkungen sogenannter traditioneller signaturabhängiger Sicherheitslösungen wie herkömmliche Antivirensysteme müssen erkannt werden. Neue Technologien als Maßnahme gegen Angriffe ausgehend von schlecht abgesicherten Medizinprodukten und Gefährdungen aus dem Internet können in Medizinischen IT-Netzwerken (MIT) installiert werden. Die Einführung neuer Technologien zur Gefahrenabwehr sind dazu geeignet, die neue Generation von Cyberangriffen (Next Generation Threats) auf MIT zu entdecken und abzuwehren. Bei der Einführung dieser neuen Technologien ist es wichtig, die vorhandenen Gesetze, Verordnungen und Normen aus dem Medizinprodukterecht für Hersteller und Betreiber einzuhalten. Normen wie die DIN EN 80001-1 und das neue IT-Sicherheitsgesetz 2.0 sollen Betreiber von MIT unterstützen, die IT-Sicherheit beim Betrieb vernetzter Medizinprodukte zu erhöhen. Die Betrachtung der Cybersecurity kann nicht mehr isoliert vorgenommen werden. Cybersecurity muss ganzheitlich gedacht werden und sich in den kompletten Krankenhausbetrieb im Sinne eines Sicherheits-Frameworks einordnen.

Zu diesem Framework gehören die Bereiche

| • | Vertrauen, |

| • | soziale Verantwortung, |

| • | Ethik, |

| • | Privatsphäre, |

| • | Konformität und |

| • | Risikomanagement |

als gemeinsames Fundament für ein Zusammenwirken der „Digitalen Sicherheit – Digital Trust”. Dieses digitale Sicherheits-Framework ist erforderlich, damit Krankenhäuser ihre digitale Reifegradentwicklung, die auch die Cybersecurity betrifft, weiter fortführen können. Abbildung 1 zeigt den digitalen Sicherheitsansatz in einer Pyramide.

Abb. 1: Digitaler Sicherheitsansatz für IT-Netzwerksicherheit

Die aktuellen strategischen Sicherheitsthemen in Krankenhäusern, die einen Beitrag zur Sicherheitspyramide leisten können, leiten sich vor allem aus den aktuellen Anforderungen der Gesundheitseinrichtungen ab. Im Fokus der aktuellen Sicherheitsanforderungen stehen:

| • | Physische Isolation und Segmentierung der Rechenzentren |

| • | Verbesserung der Endpoint Security (Medizinprodukte) |

| • | Nutzung dienstlicher, aber auch privat genutzter Endgeräte im Rahmen von Homeoffice und Remote Work im MIT |

| • | Neu: die Cloud-Sicherheit |

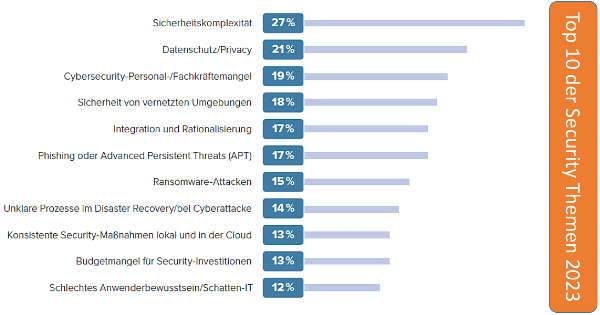

Ein weiterer strategischer Fokus liegt für vernetzte Medizinprodukte auch auf sogenannten „Secure Backups”, also Backups mit speziellen Sicherheitsfunktionen wie Unveränderlichkeit und Desaster Recovery. Diese Priorität leitet sich vor allem aus dem großen Erfolg von Angriffen durch Ransomware in den vergangenen Jahren ab. Medizinische Backups (vernetzte medizinische Applikationsserver) im MIT können durch moderne Hackerangriffe ganz oder teilweise verschlüsselt werden. Themen, die in den aktuellen strategischen Prioritäten der Betrachtung der IT-Sicherheit von MIT eher nachrangig eingeschätzt werden, aus aktueller Sicht aber wesentlich mehr Aufmerksamkeit verdient hätten, sind Security Analytics und Forensik. Die Intelligenz zur Identifizierung von Angriffen und die Fähigkeit, erfolgte Angriffe methodisch analysieren und aufklären zu können, sind nicht nur wichtig für die Optimierung von Securitymaßnahmen in MIT, sondern auch für mögliche juristische Beweissicherungen, wenn Patientendaten gestohlen werden. Laut einer aktuellen Studie von IDC (Befragung durch ein unabhängiges Institut) stehen im Jahr 2023 die in Abbildung 2 dargestellten Sicherheitsthemen in Krankenhäusern im Fokus [3].

Abb. 2: Sicherheitsthemen 2023 in Krankenhäusern

1.1 Begriffsklärungen

Medizinisches IT-Netzwerk

Unter einem MIT versteht man laut DIN EN IEC 80001-1:2023-02 ein IT-Netzwerk, in das mindestens ein Medizinprodukt eingebunden wird. Um den Betrieb einzelner Medizinprodukte in einem medizinischen IT-Netzwerk gegeneinander abzugrenzen, empfiehlt es sich, Projekte zu definieren, in denen die projektbezogenen vernetzten aktiven Medizinprodukte betrieben werden. Ein solches Projekt ist zum Beispiel der Betrieb von zwei Magnetresonanztomografen (MRT) mit angeschlossener Visualisierungsumgebung aus dem Bereich der radiologischen Bildbearbeitung. Die Abbildung 3 zeigt eine solche komplette Umgebung eines MIT.

Unter einem MIT versteht man laut DIN EN IEC 80001-1:2023-02 ein IT-Netzwerk, in das mindestens ein Medizinprodukt eingebunden wird. Um den Betrieb einzelner Medizinprodukte in einem medizinischen IT-Netzwerk gegeneinander abzugrenzen, empfiehlt es sich, Projekte zu definieren, in denen die projektbezogenen vernetzten aktiven Medizinprodukte betrieben werden. Ein solches Projekt ist zum Beispiel der Betrieb von zwei Magnetresonanztomografen (MRT) mit angeschlossener Visualisierungsumgebung aus dem Bereich der radiologischen Bildbearbeitung. Die Abbildung 3 zeigt eine solche komplette Umgebung eines MIT.